Apakah tutorial video tentang Copilot Designer mencipta imej digital asal mengikut penerangan kami Dalam tutorial video ini di bawah tajuk Copilot Designer mencipta imej digital asal mengikut penerangan kami, saya memperkenalkan fungsi Designer dalam Microsoft Copilot, yang bertanggungjawab untuk mencipta imej berasaskan pada penerangan pengguna dengan bantuan kecerdasan... [Baca lebih lanjut ...]

Copilot Designer mencipta imej digital asli mengikut penerangan kami

Cadangan penghawa dingin yang mudah dibersihkan – Midea All Easy Pro Nordic

Cadangan penghawa dingin yang mudah dibersihkan Apakah video ini dengan tajuk Cadangan penghawa dingin yang mudah dibersihkan? Artikel ini ( Cadangan penghawa dingin yang mudah dibersihkan ) sebenarnya adalah cadangan untuk sesiapa sahaja yang ingin membeli penghawa dingin. Masalah yang sangat serius yang mesti diambil kira dengan peralatan udara... [Baca lebih lanjut ...]

Pencahayaan skrin tepi untuk pemberitahuan – pemberitahuan yang lebih bijak

Apakah yang dimaksudkan dalam tutorial Menyalakan skrin di tepi untuk pemberitahuan? Dalam tutorial video ini (Menyalakan skrin di tepi semasa pemberitahuan) saya akan menunjukkan kepada anda bagaimana anda boleh mempunyai pencahayaan tepi atau pencahayaan skrin di tepi apabila terdapat pemberitahuan. Fungsi ini ditemui secara asli pada beberapa telefon (Samsung, Xiaomi, dll.), tetapi ia juga boleh diperoleh melalui... [Baca lebih lanjut ...]

Selesaikan isu pemberitahuan pada Android – ia boleh dari telefon anda

Apa yang ada dalam tutorial Menyelesaikan masalah dengan pemberitahuan pada Android Dalam tutorial hari ini (Menyelesaikan masalah dengan pemberitahuan pada Android) kita akan melihat apakah punca yang boleh menyebabkan gangguan pemberitahuan daripada aplikasi tertentu pada Android Masalah dengan pemberitahuan boleh datang dari dua bahagian Masalah dengan bahagian pelayan… [Baca lebih lanjut ...]

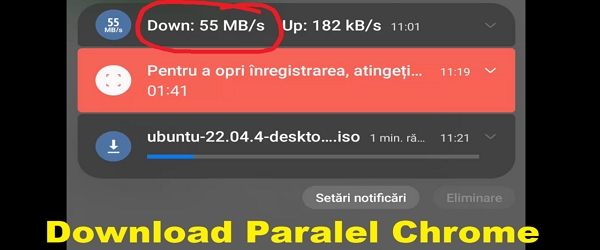

Tingkatkan kelajuan muat turun dalam Google Chrome dengan muat turun selari

Apakah tutorial video Tingkatkan kelajuan muat turun dalam Google Chrome tentang? Dalam tutorial video ini, Meningkatkan kelajuan muat turun dalam Google Chrome, saya membentangkan fungsi dari Google Chrome Flags, yang membantu memuat turun fail yang sama dari beberapa tempat secara selari. Oleh itu kelajuan muat turun meningkat. Serupa dengan protokol BitTorrent Tetapan ini yang Google… [Baca lebih lanjut ...]

Bagaimana untuk membuat perbualan Whatsapp tidak kelihatan - tiada apa yang kelihatan

Apakah tentang tutorial Cara membuat perbualan halimunan di Whatsapp Dalam tutorial ini di bawah tajuk Cara membuat perbualan halimunan di Whatsapp, saya membentangkan kepada anda kaedah terbaik untuk menyembunyikan perbualan dengan kenalan atau dalam kumpulan Whatsapp. Ramai yang tidak tahu tentang kaedah menyembunyikan perbualan Whatsapp ini Ramai yang hanya tahu tentang menyekat … [Baca lebih lanjut ...]

2024 Ciri Baharu dalam Peta Google – Laluan Mengasyikkan dan Perjalanan Masa

Ciri Baharu 2024 dalam Peta Google Apakah tutorial Ciri Baharu 2024 dalam Peta Google? Dalam tutorial video hari ini ( Fungsi baharu 2024 dalam Peta Google ) saya akan membentangkan kepada anda beberapa fungsi baharu, yang diperkenalkan oleh Google dalam Maps Trasee atau laluan mendalam yang dibantu oleh AI Apabila anda ingin pergi dari satu tempat ke tempat lain, Peta Google menyediakan laluan untuk anda yang paling sesuai dan anda... [Baca lebih lanjut ...]

Cetak atau hantar satu halaman PDF – tiada apl

Mengenai tutorial video Cetak atau hantar satu halaman PDF Dalam tutorial video ini bertajuk Cetak atau hantar satu halaman PDF kita akan melihat cara menghantar atau mencetak satu halaman daripada dokumen PDF yang lebih panjang tanpa menggunakan aplikasi lain. Berhenti mengambil gambar di halaman digital! Apabila anda ingin… [Baca lebih lanjut ...]

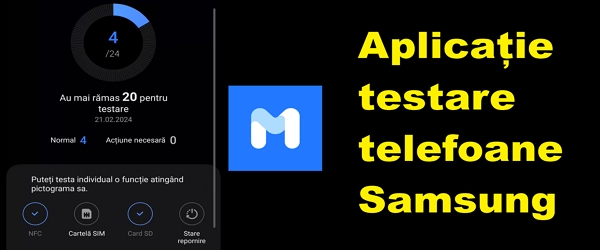

Aplikasi pemeriksa kesihatan telefon Samsung – aplikasi rasmi

Apl Pemeriksaan Kesihatan Telefon Samsung Apakah tutorial Apl Pemeriksaan Kesihatan Telefon Samsung? Dalam tutorial video ini "Permohonan untuk memeriksa kesihatan telefon Samsung" saya membentangkan kepada anda aplikasi dari Samsung, di mana kami mempunyai fungsi yang sangat berguna untuk mendiagnosis telefon... [Baca lebih lanjut ...]

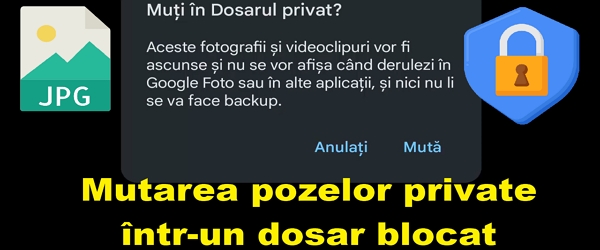

Sembunyikan gambar peribadi dalam folder terkunci – berasingan daripada galeri

Sembunyikan gambar peribadi dalam folder terkunci Apakah tutorial Sembunyikan gambar peribadi dalam folder terkunci? Dalam tutorial video ini bertajuk Sembunyikan gambar peribadi dalam folder terkunci, saya menunjukkan kepada anda kaedah yang anda boleh mengalihkan gambar peribadi dari galeri ke folder terkunci yang anda hanya boleh buka dengan cap jari anda Kaedah ini … [Baca lebih lanjut ...]

Recent Comments